De trodde att de hade fått jobb i stora företag. I verkligheten blev de lurade: så här fungerar fällan

Att söka jobb är redan tillräckligt svårt utan att behöva vara misstänksam mot varje meddelande som kommer till din inkorg. Och ändå är det precis vad kampanjen som NordVPN har varnat för föreslår: en fälla som skapats för att se ut som en verklig möjlighet. Vi pratar inte om ett klumpigt mejl eller en slarvig hemsida, utan snarare något mycket mer raffinerat, med namn som Meta, Disney, Coca-Cola eller Spotify som lockbete.

Det är nyckeln till allt: de leker med illusionen om de som tror att de kan vara på gränsen till en intervju eller ett nytt jobb, när de i verkligheten ger sig in i ett bedrägeri. Utredningen varnar för en nätfiskekampanj riktad specifikt till arbetssökande. Angriparna har satt upp en attackkedja i flera faser som imiterar stora varumärken och försöker ta offret till en mycket specifik punkt: en falsk inloggningsskärm med vilken de tänker behålla sina Facebook-uppgifter.

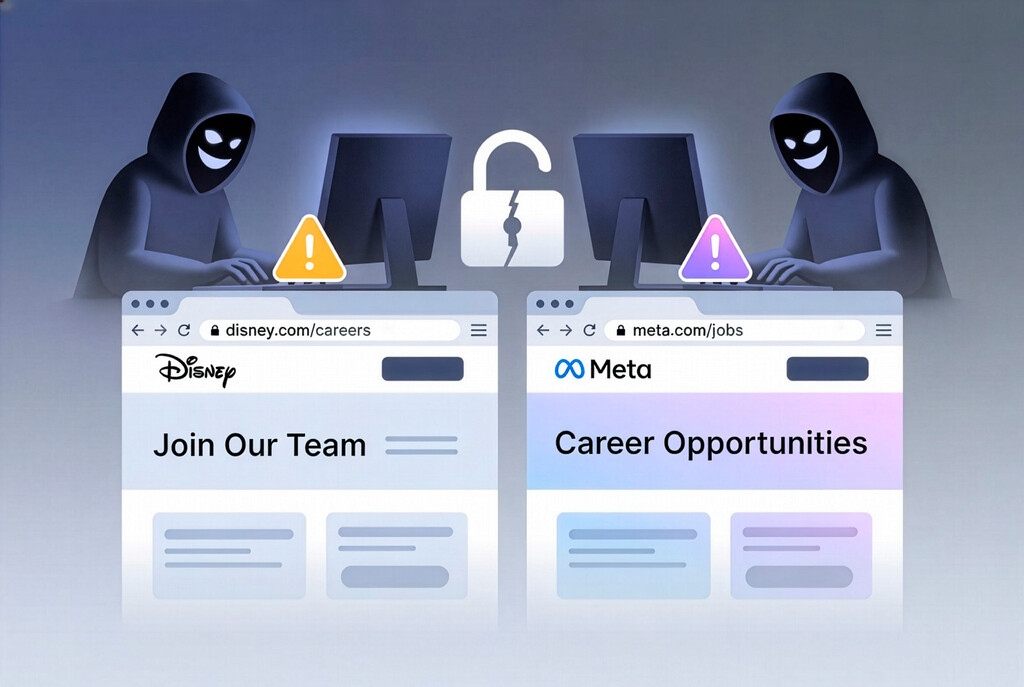

Låt oss se i detalj strategin för dessa cyberbrottslingar. Mekaniken bakom bedrägerier som imiterar verkliga urvalsprocesser Det hela börjar med kalla rekryteringsmail som skickas, noggrant skrivna och med en professionell ton som försöker likna verklig personalkommunikation. Det är ingen liten detalj att vissa av dessa bidrag görs genom legitima tjänster som Google AppSheet, eftersom det inte bara kan hjälpa dig att undvika skräppostfilter, det hjälper också till att göra scenen mer trovärdig för personen i andra änden.

Fällan, åtminstone i början, presenteras inte på ett grovt sätt, utan med ett mycket försiktigt utseende.

Därifrån dyker en av de mest märkliga delarna av hela kedjan upp: de så kallade "HUB"-domänerna. Enligt utredningen handlar det om sidor som inte visar sitt känsligaste innehåll för någon som kommer in direkt. Om en säkerhetsanalytiker eller ett automatiserat system besöker den domänen utan att komma från den specifika länken som ingår i e-postmeddelandet, vad de hittar är en generisk webbplats, med knappt någon synlig aktivitet.

Den verkligt viktiga delen aktiveras först när besöket kommer från den specifika referensen, som fungerar som en nyckel och avslöjar nästa steg i bedrägeriet. Nästa steg i kampanjen är att ge offret exakt vad de förväntar sig att se efter ett övertygande rekryteringsmail: en webbplats som ser ut som en jobbportal. Undersökningen förklarar att användaren efter denna första åtkomst landar på en mellandomän som simulerar en legitim jobberbjudandeportal och där de kan konsultera positioner som verkar verkliga och associerade med företaget vars identitet de utger sig för.

Ju mer scenen liknar ett normalt jobbsökande, desto lättare är det för personen att tolka allt som kommer efter som en logisk del av samma process. Kampanjen replikerar legitima jobbsidor och använder Facebook-inloggning som en krok. Det avgörande ögonblicket kommer när offret klickar på "Ansök" eller "Skicka ansökan." Det klicket öppnar inte ett jobbformulär eller en nästa fas i den förmodade urvalsprocessen, utan snarare en nätfiskesida som ber dig att logga in med Facebook för att fortsätta.

Det är där fällan slutar insinuera sig själv och börjar utföra sitt verkliga syfte. Allt ovan har utformats för att leda till den exakta punkten, en där begäran kan verka som ytterligare en enkel verifiering i applikationen, när det i verkligheten är kontouppgifterna som levereras. I Xataka åt en antropisk arbetare ett mellanmål när han fick ett mejl som han aldrig borde ha fått: det var Mythos.

Den förmodade jobbmöjligheten var inget annat än utsmyckningen av en verksamhet med ett mycket mer specifikt syfte. Enligt utredningen är slutmålet att stjäla Facebook-uppgifter och på så sätt få tillgång till offrets konto, med möjlighet att även äventyra andra tjänster kopplade till det. Det är därför det är en bra idé att hålla fast vid en praktisk idé: innan du anger några autentiseringsuppgifter bör du kontrollera webbadressen noggrant, kontrollera att du är på den officiella domänen och vara försiktig med alla konstiga inloggningar.

Bilder | Xataka med Grok | NordVPN i Xataka | AI är avgörande för den amerikanska militären. Så ni utser generallöjtnant till ledare för OpenAI och Palantir

Originalkälla

Publicerad av Xataka

23 april 2026, 09:31

Denna artikel har översatts automatiskt från spanska. Klicka på länken ovan för att läsa originaltexten.

Visa originaltext (spanska)

Rubrik

Creían que habían encontrado trabajo en grandes empresas. En realidad estaban siendo engañados: así funciona la trampa

Beskrivning

Buscar trabajo ya tiene bastante carga como para que además se tenga que sospechar de cada mensaje que llega a la bandeja de entrada. Y, sin embargo, eso es justo lo que plantea la campaña sobre la que ha alertado NordVPN: una trampa montada para parecer una oportunidad real. No hablamos de un correo torpe ni de una web chapucera, sino de algo bastante más afinado, con nombres como Meta, Disney, Coca-Cola o Spotify como reclamo. Ahí está la clave de todo: juegan con la ilusión de quien cree que puede estar a las puertas de una entrevista o de un nuevo empleo, cuando en realidad está entrando en un fraude. La investigación alerta de una campaña de phishing dirigida específicamente a personas que buscan empleo. Los atacantes han montado una cadena de ataque en varias fases que suplanta a grandes marcas y busca llevar a la víctima hasta un punto muy concreto: una falsa pantalla de acceso con la que pretenden quedarse con sus credenciales de Facebook. Veamos en detalle la estrategia de estos ciberdelincuentes. La mecánica detrás del fraude que imita procesos de selección reales Todo arranca con correos de contratación enviados en frío, redactados con cuidado y con un tono profesional que busca parecerse al de las comunicaciones reales de recursos humanos. No es un detalle menor que algunos de esos envíos se hagan mediante servicios legítimos como Google AppSheet, porque eso no solo puede ayudar a esquivar filtros de spam, también contribuye a que la escena resulte más creíble para la persona que está al otro lado. La trampa, al menos al principio, no se presenta de forma burda, sino con una apariencia muy cuidada. {"videoId":"x7zivh4","autoplay":false,"title":"Cómo mejorar la SEGURIDAD EN INTERNET VPN, DNS y páginas con HTTPS", "tag":"", "duration":"255"} A partir de ahí aparece una de las piezas más peculiares de toda la cadena: los llamados dominios “HUB”. Según detalla la investigación, se trata de páginas que no muestran su contenido más delicado a cualquiera que entre directamente. Si un analista de seguridad o un sistema automatizado visita ese dominio sin venir del enlace concreto incluido en el correo, lo que encuentra es una web genérica, sin apenas actividad visible. La parte verdaderamente importante solo se activa cuando la visita llega desde esa referencia específica, que actúa como llave y deja al descubierto el siguiente paso del engaño. El siguiente movimiento de la campaña consiste en darle a la víctima justo lo que espera ver después de un correo de contratación convincente: una web con apariencia de portal laboral. La investigación explica que, tras ese primer acceso, el usuario aterriza en un dominio intermedio que simula un portal de ofertas de empleo legítimo y en el que puede consultar puestos que parecen reales y asociados a la empresa cuya identidad están suplantando. Cuanto más se parezca la escena a una búsqueda de empleo normal, más fácil resulta que la persona interprete todo lo que viene después como una parte lógica del mismo proceso. La campaña replica páginas de empleo legítimas y utiliza el inicio de sesión con Facebook como gancho El momento decisivo llega cuando la víctima pulsa en “Solicitar” o “Enviar solicitud”. Ese clic no abre un formulario laboral ni una siguiente fase del supuesto proceso de selección, sino una página de phishing que pide iniciar sesión con Facebook para continuar. Ahí es donde la trampa deja de insinuarse y empieza a ejecutar su verdadero propósito. Todo lo anterior estaba pensado para llevar a ese punto exacto, uno en el que la petición puede parecer una simple verificación más dentro de la candidatura, cuando en realidad lo que se está entregando son las credenciales de la cuenta. En Xataka Un trabajador de Anthropic estaba merendando cuando recibió un mail que jamás debería haber recibido: era Mythos La supuesta oportunidad laboral no era más que el decorado de una operación con un propósito bastante más concreto. Según explica la investigación, el objetivo final es robar las credenciales de Facebook y obtener así acceso a la cuenta de la víctima, con la posibilidad de comprometer también otros servicios conectados a ella. Por eso conviene quedarse con una idea práctica: antes de introducir cualquier credencial hay que revisar bien la URL, comprobar que estamos en el dominio oficial y desconfiar de cualquier inicio de sesión extraño. Imágenes | Xataka con Grok | NordVPN En Xataka | La IA es crucial para el ejército de EEUU. Así que está nombrando tenientes generales a líderes de OpenAI y Palantir (function() { window._JS_MODULES = window._JS_MODULES || {}; var headElement = document.getElementsByTagName('head')[0]; if (_JS_MODULES.instagram) { var instagramScript = document.createElement('script'); instagramScript.src = 'https://platform.instagram.com/en_US/embeds.js'; instagramScript.async = true; instagramScript.defer = true; headElement.appendChild(instagramScript); } })(); - La noticia Creían que habían encontrado trabajo en grandes empresas. En realidad estaban siendo engañados: así funciona la trampa fue publicada originalmente en Xataka por Javier Marquez .